Deepfake: атака на доверие как новый стандарт

Опасный тренд для криптомошенничества

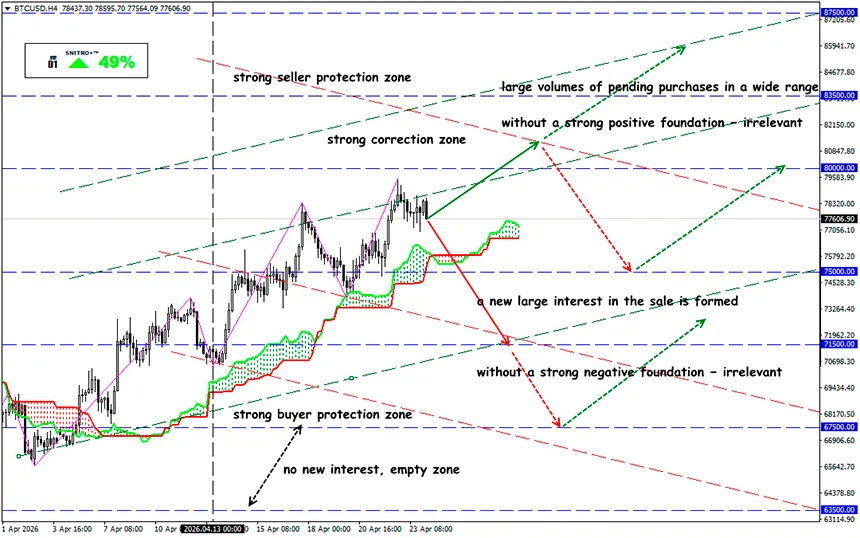

BTC/USD

Ключевая зона: 76,800 - 78,500

Покупка: 78,200 (на сильном позитивном фундаментальном фоне); цель 81,500-83,500; StopLoss 77,200

Продажа: 76,500 (после ретеста 77,200); цель 73,500; StopLoss 77,500

2026 год стал переломным моментом для кибербезопасности на крипторынке: технологии deepfake эволюционировали из инструмента маркетинговых мошенничеств в полноценное оружие. Если в 2023–2024 годах основная угроза исходила от эксплойтов смарт-контрактов, то сейчас наблюдается явный сдвиг в сторону атак на уровень идентичности — компрометация доверия через «синтетические» виртуальные личности.

По данным Cointelegraph, с начала 2026 года криптоиндустрия уже потеряла более $600 million из-за взломов. Среди них — эксплойт Kelp DAO на $293 million 17 апреля, вызванный единой точкой доверия в кроссчейн-инфраструктуре LayerZero, а также взлом Drift Protocol на $280 million. Стоимость атак снижается — количество мошенничеств с использованием AI выросло на 456% за год.

Напомним:

Видео deepfake начали развиваться в конце 2010-х годов — появились первые алгоритмы на основе нейросетей, способные генерировать реалистичные изображения. К началу 2020-х deepfake вышли за рамки экспериментов: качество генерации выросло, порог входа снизился, а инструменты видеомонтажа стали доступны широкой аудитории.

Deepfake-мошенничество уже масштабировалось до «промышленного уровня», а порог входа практически исчез. Факторы, упрощающие взлом:

- необратимость транзакций;

- высокая концентрация криптовалютной ликвидности;

- децентрализованное управление (DAO, multisig);

- активное использование удалённых коммуникаций (Zoom, Telegram, Discord).

Deepfake идеально интегрируется в эту схему: он атакует не программный код, а уровень человеческого доверия. Это взлом «синтетической идентичности», где deepfake становится точкой входа в цепочку передачи информации.

В отличие от традиционного банковского комплаенса, в криптоиндустрии отсутствуют строгие процедуры верификации, решения принимаются быстро (особенно в трейдинге и OTC), а мошеннические схемы могут распространяться через QR-коды. В настоящее время массовые deepfake-мошенничества проводятся через медиа и стриминг — например, фейковые трансляции NVIDIA GTC или выступления Илона Маска, поддельные интервью и скомпрометирующие материалы на конкурентов. В результате обходятся ограничения KYC/AML, осуществляется доступ к кастодиальным системам, а также становится возможным внедрение в команды (insider threat).

Традиционные методы защиты, такие как 2FA, не работают. Следующий этап — полная автоматизация deepfake-атак с помощью AI-агентов, что ещё больше увеличит частоту и масштаб взломов.

Один из наиболее показательных инцидентов связан с северокорейской группой UNC1069, использующей Deepfake Zoom-атаки:

- жертва получает приглашение в Zoom от «партнёра»;

- интерфейс подменяется (фейковый Zoom);

- активируется deepfake-видео;

- имитируются «технические проблемы»;

- жертву убеждают выполнить действия, предоставляющие доступ.

Результат:

- компрометация аккаунта;

- кража приватных ключей и данных доступа;

- последующий вывод средств.

Такие атаки системно используются для кражи средств у криптокомпаний.

Каков итог?

Информационные процессы должны быть перестроены таким образом, чтобы deepfake не мог стать точкой принятия решений.

- Zero-trust коммуникации — любые финансовые действия выполняются только с подтверждением вне канала связи.

- Цифровая мультиподпись — только с независимыми каналами (разные устройства, разные сети).

- Использование анализа артефактов deepfake с помощью AI-детекторов.

- Минимизация публичных данных, контроль цифровых коммуникаций команды.

- Отказ от доверия к мультимедийному контенту как фактору подтверждения.

- Обязательная криптографическая верификация действий.

- Любое «срочное» действие должно подтверждаться минимум двумя независимыми участниками.

- Запрет на установку ПО во время мультимедийного контакта.

Важно понимать, что deepfake-атаки нацелены не на протоколы, а на процессы, и подрывают фундаментальную модель крипторынка: принцип «don’t trust, verify» становится технически сложнее реализовать. Наиболее уязвимые точки: OTC-сделки, управление DAO (влияние на голосование), доступ к средствам через поддельных основателей и подтверждение транзакций.

Помните: даже самый совершенный смарт-контракт не защитит от человеческой ошибки. Но соблюдение требований многофакторной безопасности может сохранить ваши средства.

Поэтому действуем разумно и избегаем лишних рисков.

Прибыли всем!