Deepfake: ataque a la confianza como nuevo estándar

Una tendencia peligrosa para el fraude cripto

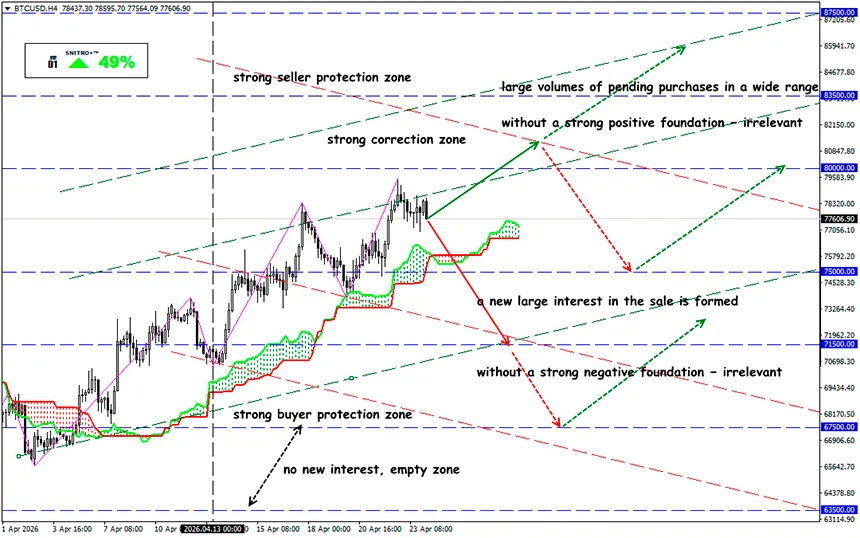

BTC/USD

Zona clave: 76,800 - 78,500

Compra: 78,200 (sobre una base positiva sólida); objetivo 81,500-83,500; StopLoss 77,200

Venta: 76,500 (tras retestear 77,200); objetivo 73,500; StopLoss 77,500

2026 se ha convertido en un punto de inflexión para la ciberseguridad en el mercado cripto: las tecnologías deepfake han evolucionado de una herramienta de estafas de marketing a un arma completa. Mientras que en 2023–2024 la principal amenaza provenía de exploits en smart contracts, ahora se observa un claro desplazamiento hacia ataques en la capa de identidad — comprometiendo la confianza mediante identidades virtuales “sintéticas”.

Según Cointelegraph, desde el inicio de 2026 la industria cripto ya ha perdido más de $600 millones debido a hackeos. Entre ellos se encuentran el exploit de $293 millones de Kelp DAO el 17 de abril causado por un punto único de confianza en la infraestructura cross-chain LayerZero, así como el hack de $280 millones de Drift Protocol. El coste de los ataques está disminuyendo — las estafas con IA han aumentado un 456% en el año.

Recordatorio:

Los vídeos deepfake comenzaron a desarrollarse a finales de la década de 2010 — aparecieron los primeros algoritmos basados en redes neuronales capaces de generar imágenes realistas. A principios de la década de 2020, los deepfakes dejaron de ser experimentales: la calidad de generación mejoró, las barreras de entrada disminuyeron y el software de edición de vídeo se volvió accesible para un público amplio.

El fraude con deepfake ya ha alcanzado un nivel “industrial”, y la barrera de entrada ha sido prácticamente eliminada. Factores que facilitan el hacking:

- irreversibilidad de las transacciones;

- alta concentración de liquidez cripto;

- gobernanza descentralizada (DAO, multisig);

- uso activo de comunicaciones remotas (Zoom, Telegram, Discord).

El deepfake se integra perfectamente en este esquema: ataca el nivel de la confianza humana y no el código del programa. Se trata de un hack de una “identidad sintética”, donde el deepfake se convierte en el punto de entrada a la cadena de suministro de información.

A diferencia del compliance bancario estándar, en cripto no existen procedimientos estrictos de verificación, las decisiones se toman rápidamente (especialmente en trading y OTC), y los esquemas fraudulentos pueden promoverse mediante códigos QR. Actualmente, las estafas masivas con deepfake se llevan a cabo a través de medios y streaming, como falsos streams de NVIDIA GTC o apariciones deepfake de Elon Musk, entrevistas falsas y kompromat fabricado sobre competidores. Como resultado, se pueden eludir las restricciones KYC/AML, obtener acceso a sistemas custodiales e infiltrarse en equipos (amenaza interna).

Los métodos tradicionales de protección, como 2FA, no funcionan. La siguiente etapa es la automatización completa de los ataques deepfake mediante agentes de IA, lo que aumentará aún más la frecuencia y escala de los hackeos.

Uno de los incidentes más ilustrativos está vinculado al grupo norcoreano UNC1069 utilizando ataques Deepfake en Zoom:

- la víctima recibe una invitación de Zoom de un “socio”;

- la interfaz es falsificada (Zoom falso);

- se activa un vídeo deepfake;

- se simulan “problemas técnicos”;

- la víctima es persuadida para ejecutar comandos, otorgando acceso.

Resultado:

- compromiso de la cuenta;

- robo de claves privadas y credenciales de acceso;

- posterior retirada de fondos.

Tales ataques se utilizan sistemáticamente para robar fondos de empresas cripto.

¿Cuál es el resultado?

Los procesos de información deben rediseñarse para que el deepfake no pueda convertirse en un punto de toma de decisiones.

- Comunicaciones zero-trust — cualquier acción financiera se ejecuta solo mediante confirmación fuera de banda.

- Multifirma digital — solo con canales independientes (diferentes dispositivos, diferentes redes).

- Uso de análisis de artefactos deepfake mediante detectores de IA.

- Minimizar datos públicos, controlar la comunicación digital del equipo.

- Rechazar la confianza en contenido multimedia como factor de confirmación.

- Verificación criptográfica obligatoria de acciones.

- Cualquier acción “urgente” debe ser confirmada por al menos dos participantes independientes.

- Prohibición de instalación de software durante el contacto multimedia.

Es importante entender que los ataques deepfake apuntan no a los protocolos, sino a los procesos, y socavan el modelo fundamental del mercado cripto: el principio “no confíes, verifica” se vuelve técnicamente más difícil de implementar. Los puntos más vulnerables: operaciones OTC, gobernanza DAO (influencia en votaciones), acceso a fondos mediante falsos fundadores y confirmaciones de transacciones.

Recuerda: incluso el smart contract más perfecto no protegerá contra el error humano. Pero el cumplimiento de los requisitos de seguridad multifactor puede preservar tus fondos.

Así que actuamos con prudencia y evitamos riesgos innecesarios.

¡Beneficios para todos!