التزييف العميق: هجوم على الثقة كمعيار جديد

اتجاه خطير للاحتيال في سوق العملات الرقمية

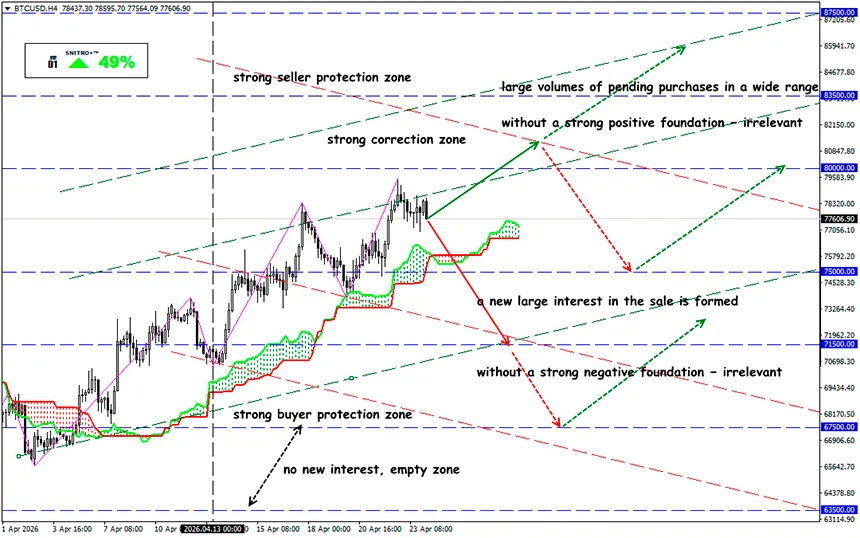

BTC/USD

المنطقة الرئيسية: 76,800 - 78,500

شراء: 78,200 (على أساس إيجابي قوي)؛ الهدف 81,500-83,500؛ إيقاف الخسارة 77,200

بيع: 76,500 (بعد إعادة اختبار مستوى 77,200)؛ الهدف 73,500؛ إيقاف الخسارة 77,500

أصبح عام 2026 نقطة تحول في الأمن السيبراني لسوق العملات الرقمية: حيث تطورت تقنيات التزييف العميق من مجرد أداة للاحتيال التسويقي إلى سلاح متكامل. ففي حين أن التهديد الرئيسي خلال 2023–2024 كان يأتي من استغلال العقود الذكية، نشهد الآن تحولًا واضحًا نحو الهجمات على مستوى الهوية — أي اختراق الثقة عبر هويات افتراضية “مصطنعة”.

وفقًا لـ Cointelegraph، فقد خسر قطاع العملات الرقمية منذ بداية 2026 أكثر من 600 مليون دولار نتيجة للاختراقات. من بينها اختراق Kelp DAO بقيمة 293 مليون دولار في 17 أبريل نتيجة نقطة ثقة واحدة في بنية LayerZero متعددة السلاسل، بالإضافة إلى اختراق Drift Protocol بقيمة 280 مليون دولار. تكلفة الهجمات تتناقص — بينما ارتفعت عمليات الاحتيال باستخدام الذكاء الاصطناعي بنسبة 456% خلال عام واحد.

تذكير:

بدأت مقاطع الفيديو المزيفة (Deepfake) في التطور أواخر العقد 2010 — مع ظهور أولى الخوارزميات القائمة على الشبكات العصبية القادرة على توليد صور واقعية. وبحلول أوائل العقد 2020، تجاوزت هذه التقنية مرحلة التجارب: تحسنت الجودة، وانخفضت عوائق الدخول، وأصبحت أدوات تحرير الفيديو متاحة على نطاق واسع.

لقد وصل الاحتيال باستخدام التزييف العميق إلى مستوى “صناعي”، وأصبحت عوائق الدخول شبه معدومة. ومن العوامل التي تسهّل الاختراق:

- عدم قابلية المعاملات للعكس؛

- التركيز العالي للسيولة في سوق الكريبتو؛

- الحوكمة اللامركزية (DAO، multisig)؛

- الاستخدام المكثف للاتصالات عن بُعد (Zoom، Telegram، Discord).

يندمج التزييف العميق بشكل مثالي في هذا السياق: فهو يستهدف مستوى الثقة البشرية وليس كود البرمجيات. إنه اختراق “هوية اصطناعية”، حيث يصبح التزييف نقطة الدخول إلى سلسلة المعلومات.

بخلاف الأنظمة المصرفية التقليدية، يفتقر سوق الكريبتو إلى إجراءات تحقق صارمة، وتُتخذ القرارات بسرعة (خصوصًا في التداول وOTC)، ويمكن الترويج لعمليات الاحتيال عبر رموز QR. حاليًا، تُنفذ عمليات الاحتيال الجماعية عبر وسائل الإعلام والبث المباشر، مثل بث مزيف لمؤتمر NVIDIA GTC أو ظهورات مزيفة لإيلون ماسك، ومقابلات وهمية، ومحتوى مفبرك ضد المنافسين. ونتيجة لذلك، يمكن تجاوز قيود KYC/AML، والحصول على وصول إلى أنظمة الحفظ، والتسلل إلى الفرق (تهديد داخلي).

أساليب الحماية التقليدية مثل المصادقة الثنائية (2FA) لم تعد كافية. المرحلة القادمة هي أتمتة كاملة لهجمات التزييف العميق عبر وكلاء الذكاء الاصطناعي، مما سيزيد من وتيرة ونطاق الاختراقات.

أحد أبرز الأمثلة يرتبط بمجموعة كورية شمالية (UNC1069) تستخدم هجمات Zoom المزيفة:

- يتلقى الضحية دعوة Zoom من “شريك”؛

- يتم تقليد واجهة التطبيق (Zoom مزيف)؛

- يتم تشغيل فيديو تزييف عميق؛

- يتم محاكاة “مشاكل تقنية”؛

- يتم إقناع الضحية بتنفيذ أوامر تمنح الوصول.

النتيجة:

- اختراق الحساب؛

- سرقة المفاتيح الخاصة وبيانات الوصول؛

- سحب الأموال لاحقًا.

تُستخدم هذه الهجمات بشكل منهجي لسرقة أموال شركات الكريبتو.

ما هي النتيجة؟

يجب إعادة تصميم العمليات بحيث لا يصبح التزييف العميق نقطة لاتخاذ القرار.

- اتصالات بدون ثقة (Zero-trust) — تنفيذ أي عمليات مالية فقط عبر تأكيد خارج القناة.

- التوقيع الرقمي متعدد الأطراف — باستخدام قنوات مستقلة (أجهزة وشبكات مختلفة).

- استخدام أدوات كشف التزييف العميق عبر الذكاء الاصطناعي.

- تقليل البيانات العامة والتحكم في اتصالات الفريق.

- عدم الاعتماد على الوسائط المتعددة كعامل تأكيد.

- التحقق التشفيري الإلزامي لكل العمليات.

- أي إجراء “عاجل” يجب تأكيده من قبل مشاركين مستقلين على الأقل.

- حظر تثبيت البرامج أثناء الاتصالات المرئية.

من المهم فهم أن هجمات التزييف العميق تستهدف العمليات وليس البروتوكولات، وهي تقوض النموذج الأساسي لسوق الكريبتو: مبدأ “لا تثق، تحقق” أصبح أصعب تقنيًا في التطبيق. أكثر النقاط ضعفًا تشمل صفقات OTC، حوكمة DAO، الوصول إلى الأموال عبر مؤسسين مزيفين، وتأكيد المعاملات.

تذكر: حتى أفضل عقد ذكي لن يحميك من الخطأ البشري. لكن الالتزام بإجراءات الأمان متعددة العوامل يمكن أن يحمي أموالك.

لذلك نتصرف بحكمة ونتجنب المخاطر غير الضرورية.

أرباحًا موفقة للجميع!