دیپفیک: حمله به اعتماد بهعنوان استاندارد جدید

روندی خطرناک برای کلاهبرداریهای رمزارزی

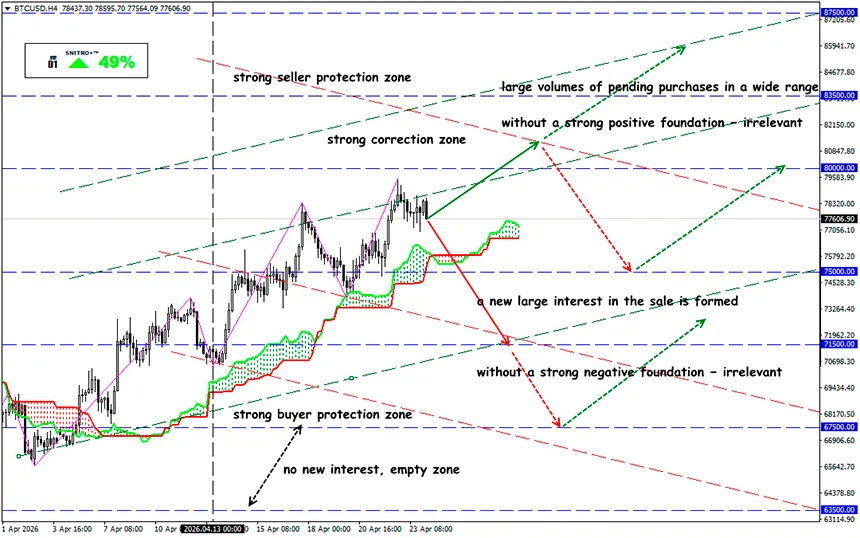

BTC/USD

منطقه کلیدی:76,800 - 78,500

خرید: 78,200(بر اساس یک پایه مثبت قوی); هدف 81,500-83,500; حد ضرر77,200

فروش: 76,500 (پس از تست مجدد 77200) ; هدف 73,500; حد ضرر77,500

سال 2026 به نقطه عطفی برای امنیت سایبری بازار رمزارز تبدیل شد: فناوریهای دیپفیک از ابزار کلاهبرداریهای بازاریابی به یک سلاح کامل تبدیل شدهاند. اگر در سالهای 2023–2024 تهدید اصلی اکسپلویتهای قرارداد هوشمند بود، اکنون یک تغییر آشکار به سمت حملات لایه هویتی مشاهده میشود — به خطر انداختن اعتماد از طریق هویتهای مجازی «سینتتیک».

طبق دادههای Cointelegraph، از ابتدای سال 2026 صنعت رمزارز بیش از $600 میلیون به دلیل هکها از دست داده است. از جمله — اکسپلویت Kelp DAO به ارزش $293 میلیون در 17 آوریل که به دلیل یک نقطه اعتماد واحد در زیرساخت پروتکل کراسچین LayerZero رخ داد، و همچنین هک Drift Protocol به ارزش $280 میلیون. هزینه حملات کاهش یافته — کلاهبرداریهای مبتنی بر AI در یک سال 456% افزایش یافتهاند.

یادآوری:

ویدیوهای دیپفیک در اواخر دهه 2010 شروع به توسعه کردند — اولین الگوریتمهای مبتنی بر شبکههای عصبی که قادر به تولید تصاویر واقعگرایانه بودند ظاهر شدند. تا اوایل دهه 2020، دیپفیک از مرحله آزمایشی خارج شد: کیفیت تولید بهبود یافت، آستانه ورود کاهش یافت و نرمافزارهای ویرایش ویدیو برای عموم قابل دسترس شدند.

کلاهبرداری دیپفیک اکنون به «سطح صنعتی» رسیده و موانع ورود تقریباً از بین رفتهاند. عواملی که فرآیند هک را ساده میکنند:

- غیرقابل بازگشت بودن تراکنشها؛

- تمرکز بالای نقدینگی رمزارزی؛

- مدیریت غیرمتمرکز (DAO، multisig)؛

- استفاده گسترده از ارتباطات از راه دور (Zoom، Telegram، Discord).

دیپفیک بهطور ایدهآل در این ساختار قرار میگیرد: به جای کد، سطح اعتماد انسانی را هدف قرار میدهد. این یک هک «هویت سینتتیک» است که در آن دیپفیک نقطه ورود به زنجیره تأمین اطلاعات است.

برخلاف سیستمهای بانکی، در کریپتو رویههای سختگیرانه تأیید وجود ندارد؛ تصمیمات سریع گرفته میشوند (بهویژه در ترید و OTC)، و طرحهای کلاهبرداری میتوانند از طریق QR-code ترویج شوند. در حال حاضر، کلاهبرداریهای دیپفیک بهصورت گسترده از طریق رسانه و استریم انجام میشوند: استریم جعلی NVIDIA GTC، دیپفیک Elon Musk، مصاحبههای جعلی و پروندهسازیهای ساختگی علیه رقبا. در نتیجه، میتوان محدودیتهای KYC/AML را دور زد، به سیستمهای نگهداری دارایی دسترسی پیدا کرد و به تیمها نفوذ کرد (تهدید داخلی).

روشهای سنتی امنیتی مانند 2FA کارایی ندارند. مرحله بعدی — خودکارسازی کامل حملات دیپفیک از طریق عاملهای AI است که فرکانس و مقیاس هکها را افزایش میدهد.

یکی از نمونههای مهم مربوط به حملات Deepfake Zoom گروه کره شمالی UNC1069 است:

- دعوت Zoom از سوی «شریک» برای قربانی ارسال میشود؛

- رابط کاربری جعل میشود (Zoom spoofed)؛

- ویدیوی دیپفیک فعال میشود؛

- «مشکلات فنی» شبیهسازی میشوند؛

- قربانی متقاعد به اجرای دستورات میشود و دسترسی داده میشود.

نتیجه:

- به خطر افتادن حسابها؛

- سرقت کلیدهای خصوصی و دسترسیها؛

- برداشت بعدی وجوه.

این نوع حملات بهصورت سیستماتیک برای سرقت دارایی از شرکتهای رمزارزی استفاده میشوند.

نتیجه چیست؟

باید فرآیندهای اطلاعاتی بهگونهای بازطراحی شوند که دیپفیک نتواند نقطه تصمیمگیری باشد.

- ارتباطات zero-trust — هر اقدام مالی فقط با تأیید out-of-band انجام شود.

- امضای دیجیتال چندگانه — فقط با کانالهای مستقل (دستگاهها و شبکههای متفاوت).

- استفاده از تحلیل آثار دیپفیک با کمک آشکارسازهای AI.

- حداقلسازی دادههای عمومی و کنترل ارتباطات دیجیتال تیم.

- عدم اعتماد به محتوای چندرسانهای بهعنوان عامل تأیید.

- تأیید رمزنگاری اجباری اقدامات.

- هر اقدام «فوری» باید حداقل توسط دو طرف مستقل تأیید شود.

- ممنوعیت نصب نرمافزار در حین ارتباط چندرسانهای.

باید درک کرد که حملات دیپفیک به پروتکلها حمله نمیکنند، بلکه فرآیندها را هدف قرار میدهند و مدل پایه بازار کریپتو را تضعیف میکنند: اصل «don’t trust, verify» از نظر فنی سختتر اجرا میشود. آسیبپذیرترین نقاط: معاملات OTC، حاکمیت DAO، دسترسی به وجوه از طریق بنیانگذاران جعلی و تأیید تراکنشها.

به یاد داشته باشید: حتی بهترین قرارداد هوشمند نیز از خطای انسانی محافظت نمیکند. اما رعایت الزامات امنیتی چندلایه میتواند دارایی شما را حفظ کند.

پس عاقلانه رفتار میکنیم و بیجهت ریسک نمیکنیم.

برای همه آرزوی سود!